EU želi lastno infrastrukturo za DNS

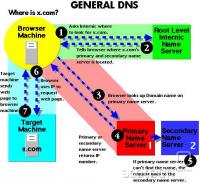

Slo-Tech - Evropska agencija za zdravje in digitalno tehnologijo (HaDEA) je minuli teden predstavila predlog za vzpostavitev evropske infrastrukture za razreševalnike DNS, ki bi bili namenjeni javnim, poslovnim in zasebnim uporabnikom interneta v Evropski uniji. DNS4EU bi bil varen in bi v celoti upošteval Splošno uredbo (GDPR). Osnovna storitev bi bila brezplačna.

DNS4EU je trenutni v fazi razpisa. V EU se je pojavila zaskrbljenost, ker se trg konsolidira okoli ponudnikov izven EU, kar Unijo postavlja v odvisen položaj. Infrastrukturni projekt DNS4EU želi to odpraviti. Druga razloga sta še kibernetska varnost in zasebnost. Evropska komisija je že decembra izrazila željo po suverenem DNS.

DNS4EU bi vseboval tudi filtriranje, ki bi omogočalo blokado dostopa (na nivoju razreševanja DNS) do domen na črnem seznamu, denimo takih z malwarom, ribarskimi poizkusi in drugimi grožnjami. Te sezname bi sestavljali nacionalni CERT (to je en scenarij). Dodatne blokade bi se oblikovale po sodnih...

DNS4EU je trenutni v fazi razpisa. V EU se je pojavila zaskrbljenost, ker se trg konsolidira okoli ponudnikov izven EU, kar Unijo postavlja v odvisen položaj. Infrastrukturni projekt DNS4EU želi to odpraviti. Druga razloga sta še kibernetska varnost in zasebnost. Evropska komisija je že decembra izrazila željo po suverenem DNS.

DNS4EU bi vseboval tudi filtriranje, ki bi omogočalo blokado dostopa (na nivoju razreševanja DNS) do domen na črnem seznamu, denimo takih z malwarom, ribarskimi poizkusi in drugimi grožnjami. Te sezname bi sestavljali nacionalni CERT (to je en scenarij). Dodatne blokade bi se oblikovale po sodnih...